1. 파티션 특징 및 종류

- 하나의 물리적 디스크를 여러 개의 논리적인 디스크로 분할하는 것

- 다중 파티션 장점

• 파티션마다 독립적인 파일 시스템이 운영되기 때문에 파일 점검 시간이 줄어들어 부팅 시간 단축

• 특정 파티션의 파일 시스템이 손상되더라도 다른 파티션에 영향을 주지 않기 때문에 높은 안정성 보장

• 필요한 파티션만 포맷할 수 있기 때문에 백업과 업그레이드 편리 - 파티션 종류

종류 설명 주 파티션

(Primary Partition)• 부팅이 가능한 기본 파티션

• 하나의 하드디스크에 최대 4개의 주 파티션 분할 가능

• 하드디스크를 4개 이상의 파티션으로 사용할 때 하나의 확장 파티션을 설정하여 확장 파티션 안에 여러 개의 논리 파티션을 분할하여 데이터 저장확장 파티션

(Extended Partition)• 주 파티션 내에 생성, 하나의 물리적 디스크에 1개만 생성

• 파티션 번호는 1~4번 할당

• 데이터 저장 영역을 위한 것이 아니라 논리 파티션 생성논리 파티션

(Logical Partition)• 확장 파티션 안에 생성되는 파티션

• 논리 파티션은 12개 이상 생성하지 않는 것을 권고하며 5번 이후의 번호 생성스왑 파티션

(Swap Partiton)• 하드 디스크의 일부를 메모리처럼 사용하는 영역

• 주 파티션 또는 논리 파티션에 생성

• 프로그램 실행 시 부족한 메모리 용량을 하드디스크로 대신 사용

• 리눅스 설치 시 반드시 설치되어야 하는 영역

• swap 영역의 크기는 메모리의 2배를 설정하도록 권고

2. 디스크와 장치명

- 예시) /dev/sda3

sd 하드디스크 유형 지정

1. sd : SCSI 또는 USB 방식 디스크

2. hd : IDE 또는 ATA 방식 디스크a 한 케이블에 묶인 하드디스크의 우선순위

마스터 또는 슬레이브로 설정

• 첫 번째 하드디스크 : a

• 두 번째 하드디스크 : b3 파티션 번호

• 1~4번 : primary 또는 extended

• 5번부터 : logical 파티션

3. 파일시스템

- 운영체제가 파일을 시스템의 디스크 파티션 상에 구성하는 방식

- 유형파일 시스템 유형종류

시스템 유형 종류 리눅스 전용 파일 시스템 • ext, ext2, ext3, ext4(최대 16TB 지원) 저널링 파일 시스템 • JFS, XFS(최대 파일 시스템 크기 지원, CentOS 7 버전 기본), ReiseFS 네트워크 파일 시스템 • SMB, CIFS, NFS 클러스터링 파일 시스템 • 레드햇 GFS, SGI, cXFS, IBM, GPFS, IBM SanFS 등 시스템 파일 시스템 • ISO9660, UDF 타 운영체제 지원 파일 시스템 • FAT, VFAT. FAT32, NTFS, HPFS, SysV - FAT32

1. 포맷을 할 경우 지원하는 드라이브의 최대 크기 32GB

2. 단점 : 개별 파일 하나당 저장할 수 있는 최대 크기 4GB

• NTFS

1. FAT32 단점을 보완하기 위해 개발된 형식 NFTS 방식으로 포맷할 경우 드라이브 최대 크기 256TB

2. 개별 파일 하나당 저장할 수 있는 최대 크기 16TB

3. 단점 : 윈도우 위주 형식, 호환성이 떨어지는 형태

4. LVM (Logical Volume Manager)

- 여러 개의 하드디스크를 합쳐서 사용하는 기술로 한 개의 파일 시스템을 사용

- 작은 용량의 하드디스크 여러 개를 큰 용량의 하드디스크 한 개처럼 사용

- 다수의 디스크를 묶어서 사용함으로써 파티션의 크기 조절 가능

개념 설명 물리 볼륨 여러 개의 물리적 하드디스크 볼륨 그룹 물리 볼륨을 합쳐서 하나의 물리적 그룹을 만드는 것 논리 볼륨 볼륨 그룹을 나눠서 다수의 논리 그룹으로 나누는 것

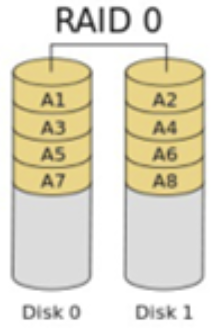

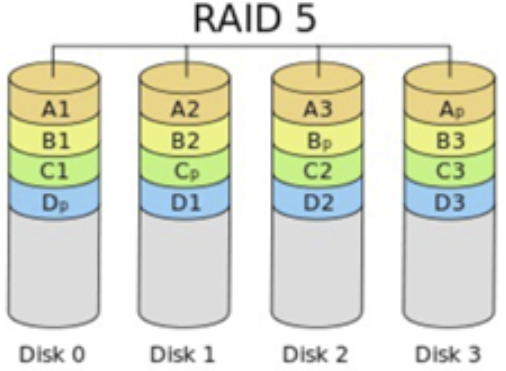

5. RAID

| 종류 |

그림

|

설명 |

| RAID 0 |

|

|

| RAID 1 |

|

|

| RAID 2 |

|

|

| RAID 3 |

|

|

| RAID 4 |

|

|

| RAID 5 |

|

|

| RAID 6 |

|

|

| RAID 0+1 |

|

|

| RAID 1+0 |

|

|

6. 파티션 분할

- fdisk : 파티션 테이블을 관리하는 명령어로 리눅스의 디스크 파티션을 생성, 수정, 삭제

명령어 설명 a 부팅 파티션을 지정 l 파티션 종류를 선택할 때 리눅스에서 지원하는 파티션 목록 n 새로운 파티션을 추가 t 파티션 종류를 변경 w 파티션 정보를 저장 p 파티션 정보를 확인 q 작업 종료

'OS(운영체제) > 리눅스(Linux)' 카테고리의 다른 글

| 파일 시스템(Filesystem) (1) | 2024.03.16 |

|---|---|

| atime(access time), mtime(moditied time), ctime(inode changed time) (0) | 2024.03.16 |

| 리눅스 개요 (0) | 2024.03.10 |

| 작업 예약 스케줄러(cron) 파일 (0) | 2022.07.23 |

| SFTP (SSH 또는 Secure File Transfer Protocol) (0) | 2022.07.23 |